Матеріал підготовлено виключно в освітніх цілях.

Що таке даркнет?

Увага! Стаття застаріла і чекає на оновлення.

Даркнет – прихована мережа в інтернеті, з’єднання в якій встановлюються тільки між довіреними пірами з використанням нестандартних портів і унікальних кастомізованих протоколів передачі даних.

Досить часто термін "даркнет" використовують як взаємозамінний із "дарквеб" (від англ. dark web, "темна павутина"). Під дарквебом розуміється та частина World Wide Web, доступ до якої можна отримати через оверлейні мережі, тобто – власне "даркнети".

Іноді даркнет (дарквеб) плутають із так званою глибокою мережею (deep web) – вебсторінками, які не індексуються пошуковими системами. На відміну від даркнету, для отримання доступу до глибокої мережі не потрібні специфічні програмні засоби.

Повною протилежністю даркнету слугує так звана видима або верхня мережа – частина інтернету, яка індексується пошуковими системами і перебуває у відкритому доступі.

Коли і як з’явився даркнет?

Спочатку терміном "даркнет" позначали комп’ютери в мережі ARPANET, створеної 1969 року Агентством із перспективних досліджень (DARPA) Міністерства оборони США. ARPANET була прототипом інтернету. Комп’ютерні мережі – "даркнети" – були запрограмовані отримувати повідомлення від ARPANET, але їхні адреси були відсутні в списках мереж і не відповідали на зовнішні запити, залишаючись таким чином "темними" (dark).

Термін "даркнет" став відомим завдяки публікації 2002 року наукової доповіді "Даркнет і майбутнє поширення інформації". Її авторами були співробітники корпорації Microsoft Браян Віллман, Маркус Пейнаду, Пол Інгленд і Пітер Біддл. Вони стверджували, що присутність даркнету служить головною перешкодою на шляху розвитку технологій управління правами на електронні продукти (DRM) і неминуче призведе до порушення авторських прав. У доповіді даркнет описувався в широкому сенсі як будь-яка мережа, що вимагає для отримання доступу специфічного протоколу та існує "паралельно" верхній або видимій мережі.

Широкого поширення термін "даркнет" набув завдяки ЗМІ, які асоціювали його з анонімним торговельним майданчиком Silk Road, що працював з 2011 по 2013 рік у зоні .onion анонімної мережі Tor.

Які сценарії використання даркнету?

Даркнет використовують з метою обходу мережевої цензури, систем фільтрації контенту, а також стеження. Він також підходить для спільного використання файлів.

Технологію можуть використовувати як політичні дисиденти, так і злочинці.

Які анонімні мережі використовуються в даркнеті?

Загальна кількість анонімних мереж даркнету невідома. Існують дрібні мережі з кількома десятками користувачів.

Що таке Tor?

Tor (скорочено від англ. The Onion Router) – найвідоміша і найпопулярніша анонімна мережа даркнету. Це система проксі-серверів, що підтримують "цибулеву маршрутизацію" – технологію анонімного обміну інформацією через комп’ютерну мережу. Tor дає можливість зберігати анонімність в інтернеті та захищає користувацький трафік від аналізу.

Як працює Tor?

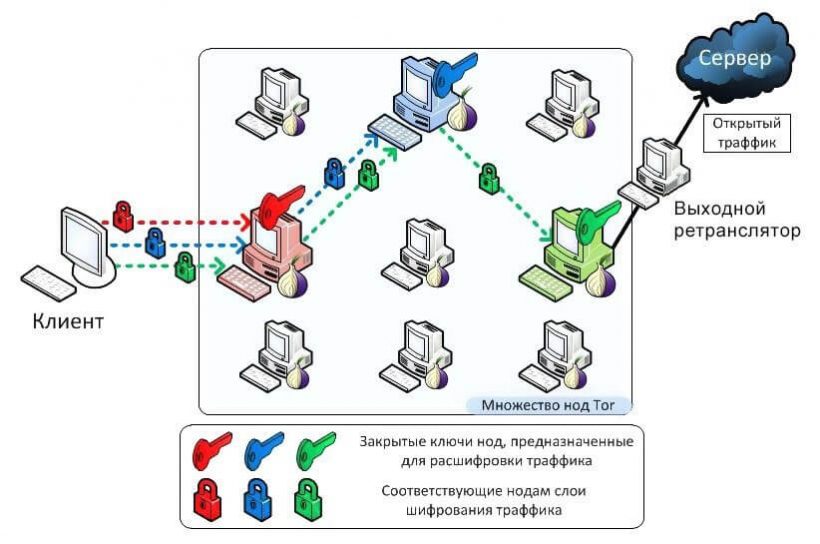

На відміну від звичайного браузера, який одразу ж надсилає дані, які вводить користувач, на сервер, даючи змогу третім особам дізнаватися про його місце розташування, у браузері Tor дані передають через ланцюжок нод – проміжних вузлів, розкиданих по всьому світу. Така модель значно ускладнює відстеження.

Процес роботи мережі Tor:

- Після запуску програма формує мережу з трьох випадкових нод, якими йде трафік.

- Щойно надсилається запит, дані покриваються трьома шарами шифрування (багатошарове шифрування нагадує будову цибулини, тому мережа TOR дістала назву "цибулева").

- Перша нода, приймаючи трафік, "знімає" з нього верхній шар шифрування. Вона дізнається адресу попереднього вузла і наступного, після чого відправляє дані йому.

- Процес повторюється, і дані надходять на останній вузол мережі – вихідну ноду.

- Вихідна нода здійснює повне дешифрування і передає запит адресату.

- Відповідь на запит повертається тим самим шляхом, проходячи аналогічні етапи.

Чи забезпечує Tor повну анонімність?

Tor не забезпечує стовідсоткову анонімність. Ноди бачать реальну IP-адресу, і її теоретично можна перехопити. Ступінь анонімності можна підвищити, комбінуючи Tor зі спеціальними операційними системами і VPN.

Як виник Tor?

Розробку Tor розпочали 1995 року на замовлення уряду США в "Центрі високопродуктивних обчислювальних систем" Дослідницької лабораторії Військово-морських сил (NRL) у рамках проєкту Free Haven спільно з Управлінням перспективних наукових досліджень і розробок Міністерства оборони США (DARPA). Вихідний код поширювався як вільне ПЗ.

На початку 2000-х років проєкт отримав назву The Onion Routing (Tor). У жовтні 2002 року було розгорнуто мережу маршрутизаторів, яка до кінця 2003 року охоплювала понад десять мережевих вузлів у США та один у Німеччині.

З 2004 року фінансову та інформаційну підтримку проєкту надає правозахисна організація Electronic Frontier Foundation.

У 2006 році для розвитку мережі Tor у США було створено некомерційну організацію Tor Project.

У 2008 році з’явився браузер Tor.

Хто фінансує Tor?

Головні спонсори проєкту – Державний департамент і Національний науковий фонд США. Інше джерело фінансування – збір пожертвувань, зокрема в криптовалютах.

Як розвивається проєкт Tor?

Команда проєкту займається його популяризацією, закликаючи використовувати Tor для захисту прав на вільний доступ до інформації та недоторканність особистого життя.

Адміністрація Tor Project виступає проти кіберзлочинності: її представники спільно з Агентством США з міжнародного розвитку, Брукінгським інститутом, Інститутом Катона, Фондом Білла і Мелінди Гейтс, Trend Micro і Bitcoin Foundation входять до робочої групи з протидії кіберзлочинам.

Tor підтримують багато борців за безпеку і приватність у мережі, включно з колишнім співробітником АНБ Едвардом Сноуденом і засновником WikiLeaks Джуліаном Ассанжем.

Під приводом того, що в мережі Tor працюють численні майданчики торгівлі наркотиками, зброєю, порнографією тощо, з нею борються правоохоронні органи різних держав. У 2014 році ФБР заплатило $1 млн дослідникам з Університету Карнегі-Меллон у США за допомогу в деанонімізації користувачів Tor.

У 2017 році РФ ухвалили закон, що зобов’язує анонімайзери, включно з Tor, блокувати сервіси і сайти та сервіси з чорного списку Роскомнагляду, але Tor відмовився виконати цю вимогу.

У липні 2019 року хакерське угруповання 0v1ru$ зламало сервер компанії Saitek, яка імовірно є підрядником російських спецслужб. Отримані хакерами документи містять інформацію про низку таємних проєктів російської влади, націлених, серед іншого, на аналіз трафіку мережі Tor.

У жовтні 2019 року адміністрація Tor провела масштабну "чистку" мережі, заблокувавши 13% від загальної кількості діючих вузлів. Вони потрапили під блокування через використання застарілого ПЗ. "Чистка" була покликана зробити мережу швидшою і безпечнішою.

У листопаді 2019 року Tor випустив оновлення ПЗ, здатне автоматично блокувати звернення до застарілих вузлів. Також було заблоковано занедбані точки входу в мережу, IP-адреси яких не вказані в публічних каталогах.

У березні 2020 року підвідомчий російському Роскомнагляду "Головний радіочастотний центр" розпочав вивчення можливості обмеження mesh-мереж, IoT-мереж і анонімних протоколів. До переліку досліджуваних технологій увійшли The Onion Router (TOR), Invisible Internet Project (I2P), Telegram Open Network, Freenet, Zeronet, anoNet, а також mesh-мережі Yggdrasill, cjDNS, Briar, Signal Offline і FireChat.

Проведення робіт доручено федеральному дослідницькому центру "Інформатика і управління" при Російській Академії наук. Фахівцям виділили 9,2 млн рублів і встановили термін для підготовки звіту до 30 червня 2020 року.

Росія перебуває на другому місці за кількістю користувачів Tor після Ірану. За 2019 рік щодня браузером користувалися трохи більше ніж 330 тисяч росіян, що становить 17,39 % від загальної кількості юзерів.

Які ще анонімні мережі даркнету існують?

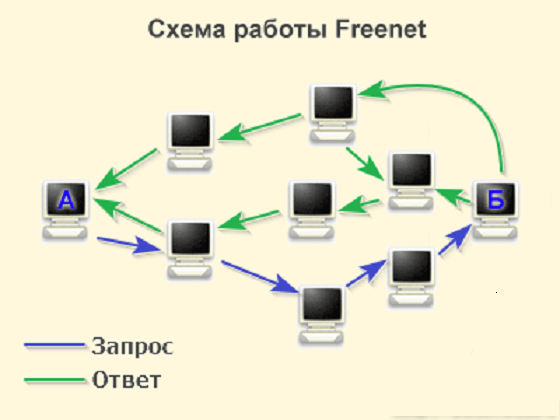

Freenet – однорангова мережа, призначена для децентралізованого розподіленого зберігання даних.

На відміну від Tor і I2P, Freenet забезпечує анонімність тільки всередині власної мережі.

У Freenet немає серверів, усі дані в зашифрованому вигляді зберігаються в комп’ютерах користувачів, які об’єднані в загальний фонд (пулінг). Користувачі надають смугу пропускання і дисковий простір своїх комп’ютерів для публікації або отримання інформації. Для визначення місцезнаходження даних Freenet використовує маршрутизацію за ключами, схожу на розподілену хеш-таблицю.

Користувачі можуть обирати ступінь захисту: що він нижчий, то швидше з’єднання, але захист даних у такому разі страждає.

Навіть при низькому ступені захисту швидкість з’єднання залишається невисокою: завантаження зображення вимагає декількох хвилин, перегляд відео неможливий, оскільки Freenet не підтримує бази даних і скрипти, необхідні для відображення динамічного контенту. Призначенням проекту є зберігання даних без можливості цензури, а не продуктивність і простота у використанні.

Freenet ділиться на дві частини: Opennet і Darknet. Opennet – загальнодоступний сегмент мережі. Потрапити в Darknet можна тільки на запрошення іншого користувача.

Що таке I2P?

I2P (Invisible Internet Project) – оверлейна анонімна мережа, що складається з вузлів двох типів:

- Маршрутизатори. Мають внутрішньомережеві та звичайні IP-адреси. Доступні у звичайному інтернеті та відповідають за роботу I2P мережі.

- Приховані вузли. Не мають IP-адрес.

I2P розмежовує маршрутизатори й адресатів, приховуючи дані про те, де перебуває адресат і до якого маршрутизатора підключений. Кожен користувач має кілька адрес: для з’єднання з сайтами, для торрентів тощо, що ускладнює відстеження та ідентифікацію.

В основі I2P лежить модель тунелів – шляхів через кілька маршрутизаторів. Як і в мережі Tor, використовується багатошарове шифрування: один маршрутизатор розшифровує один шар. На відміну від Tor, зворотний трафік передається окремим тунелем.

Довжину тунелів користувач може встановлювати самостійно. Що довший тунель, то менші шанси на виявлення, але і швидкість з’єднання відповідно нижча.

Електронні підписи і сильна криптографія роблять I2P найзахищенішою мережею даркнету на даний момент.